浅析运营支撑系统的业务安全审计实现机制

2007/01/26

安全审计,其实应该是信息系统建设中不可分割的一部分,是信息系统安全建设中最关键的一个环节,是信息系统安全运行的“最终守护者”。

采样这种技术的网络审计产品,有着以下几个关键技术:

1、通信数据的获取

网络审计产品必须通过某种方式获取原始的通信数据,可以有两种方式:

1) 在目标系统中安装Sniffer软件,对通信数据进行侦听,并将侦听来的数据传递给网络审计产品进行进一步的分析和处理;

2) 利用网络监听技术,直接获取网络交换机上的通信流量,进行分析和处理。

目前,绝大部分的网络审计产品均采样第二种方式。

2、对各种通信协议的解析

网络审计的基本原理就是通过对通信数据的重组和分析,恢复出应用系统的应用层数据,然后对这些应用数据进行记录、匹配和响应,因此,一个网络审计产品往往要对若干种通信协议进行解析,并且具备一定的协议解析的扩展能力,能够针对某些特定的通信协议,迅速地扩展支持能力。

例如,针对Unix系统的常用维护协议(Telnet、FTP、SSH等)进行解析,对数据库操作协议(SQL协议)进行解析,对B/S或C/S类型的业务系统进行解析。

3、提供灵活、高效的匹配模型和方法

网络审计系统需要面临的几乎是所有底层的通信数据,这这些信息量远远高于日志审计产品所面临的信息量,这就要求网络审计系统必须提供灵活、高效的匹配模型,在所解析恢复出来的海量的应用数据中,定位关键的信息,并对这些信息进行合理的组织和存储。

同样,上述三个关键技术,也成为运营商考察一个网络审计产品的三个主要方面。

两种审计技术的分析和比较

由于技术思路的不同,使得日志审计产品和网络审计产品在很多方面存在着区别,下表给出了这两类产品的比较和区别:

基于日志收集的审计 |

基于网络探测的审计 |

|

审计粒度 |

取决于原有的日志系统 |

可自行定义 |

关注点 |

网络行为的结果 |

网络行为的过程和结果 |

作用点 |

拓扑中的节点 |

拓扑中的关键路径 |

独立性 |

系统操作者可接触日志 |

只有审计者可以控制 |

资源占用 |

占用系统的资源 |

可能占用带外通信资源 |

阻断能力 |

在系统内实施风险大 |

对于session的阻断 |

兼容性 |

需要进行兼容性测试 |

主要基于协议分析 |

部署难度 |

在系统中部署风险较高 |

旁路部署,风险小 |

集中性 |

不全 |

不全,可以绕过 |

由于基于日志收集的审计系统原则上是基于目标系统的原始日志信息进行加工、整理,因此,这类审计产品并不会增加审计信息量,它更关注的是如何对原有的日志信息进行格式化和归并,基于某种审计分析模型,提炼出核心的审计信息。

从这个层面讲,基于日志收集的审计系统的功能难以保障系统的安全,而且也无法满足事后的侦察和取证应用。并且安全审计并非日志功能的简单改进,也并非等同主机入侵检测,不能够仅仅通过网络抓包、还原就能够达到审计效果。

基于网络探测的审计系统原则上可以获取所有的通信流量,可以审计记录所有用户关心的内容,因此,在审计信息量方面、审计粒度方面较基于日志收集的审计系统有很好的扩充。

但是,基于网络探测的审计系统却面临如何解析多种通信协议,尤其是业务系统通信协议的难题,甚至在某些情况下,这类审计系统显得有些力不从心,比如:基于Windows图形界面、X-Window图形界面的操作,对这类审计系统而言,就难以实现有效的操作审计。

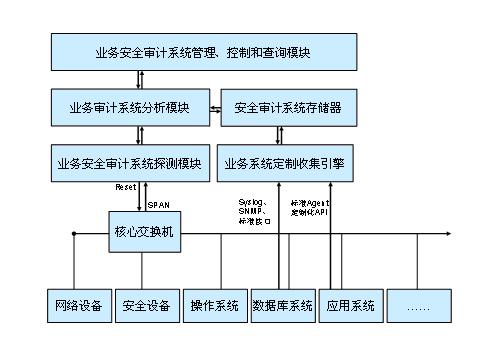

正是因为这两种审计技术都存在各自的优缺点,因此,出现了综合采样两种技术的“综合型审计”的实际安全需求。以下将结合在运营商支撑系统领域的一些审计项目经验,重点介绍这方面的技术实现。

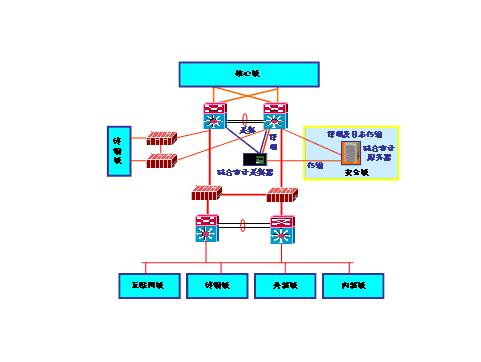

支撑系统安全审计需求

运营商业务支撑系统发展至今,应用系统、网络设备、主机设备、操作系统、数据库由诸多的供应商提供,涉及多层次、多厂家、多型号、多版本。数据方面涵盖客户资料、营业、计费、客服、管理诸多方面。在人员方面涉及各个系统供应商的技术支持人员、现场开发人员,内部系统管理人员,业务系统的使用人员。

结合现状,以日志形式检查操作行为已远远不能满足关键业务支撑系统的发展需求。对各个系统缺乏集中统一的访问审计,无法进行综合分析,不能及时发现非法、违规行为。需要通过安全审计避免计费系统中的计费信息不被非法修改;保障核心客户的信息是被拷贝、盗取;减少业务使用者、系统管理员、供应商越权访问等问题。

从实际运维来看,内部系统维护人员、集成商、软件开发商均需要登录主机、数据库进行系统维护和故障诊断。开发商需要通过远程登录、本地登录进行软件系统的开发、调试、故障诊断。可能带来如下问题:越权访问或越权修改系统信息、违规和误操作、违反操作流程和管理规范、内外勾结获取企业核心机密信息。

这些问题如果不能有效地解决,将给系统留下很大的安全隐患。面对如此复杂的支撑系统,运营商最需要解决的问题就是高效的监督和管理。需要采用可用技术保证管理规范、操作规范的执行力度,加强内部系统管理和供应商网络行为的监督;进一步规避BOSS、经分、网管中面临的来自设备层面、系统层面、应用层面、管理层面的安全风险。

《萨班斯法案》第404条款要求进行评价的内部控制包括针对与会计报表中所有重要科目和信息披露相关的所有会计认定所实施的内部控制,包括:

主要交易是如何启动、授权、记录、处理和报告在财务报告中;

用以防范或找出与重要账户、交易种类和披露相关的错误或舞弊的内部控制措施;

其它重要内控措施所依赖的内部控制,包括一般性控制,例如信息系统控制;

非经常性、非系统交易或财务估计的内控措施;

财务报表关账和汇总过程中的内控措施等等。

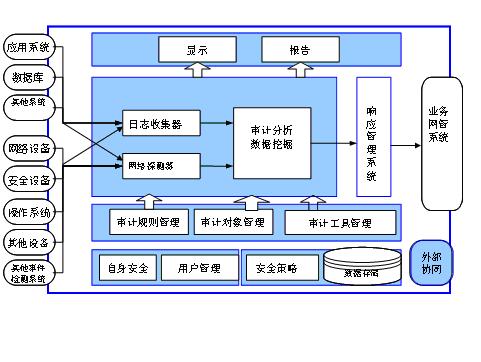

围绕《萨班斯法案》第404条款的基本要求,结合运营商的业务支撑系统运维特点,面向业务系统的安全审计系统一般应具备以下功能:

针对主机、数据库、安全设备、应用多个层次的操作,UNIX命令、数据库SQL、安全设备Syslog、应用日志的细粒度审计;其中BOSS所有重要操作,特别是对财务报表有关的操作留有系统日志。

重要数据库操作的审计主要包括数据库进程运转情况、绕过应用软件直接操作数据库的违规访问行为、对数据库配置的更改、数据备份操作和其他维护管理、对重要数据的访问和更改、数据完整性等。

重要应用系统的审计主要针对BOSS、经分、网管等。审计内容包括:业务系统正常运转情况、用户开设/中止等重要操作、授权更改操作、数据提交/处理/访问/发布操作、业务流程等内容。

提供审计记录、告警、实时阻断多种控制措施,对于特别关键的业务、操作,提供原始记录和审计凭证;

提供命令查询、会话查询、安全策略查询等综合查询和报表,并可以通过“回放”对记录的TCP会话进行事后重现;

多种审计/查询手段和审计报告,能够根据需要自行定义审计报表,以多种方式获取系统的相关审计信息。

运行维护规范化、制度化,关键系统的维护操作的运行状况、使用状况可视化。

确保原有系统的正常运转,尽量减少对原系统的扰动,尽可能使系统做最小修改,并对系统性能产生最小影响。

因此,针对运营支撑系统中的安全设备和网络设备、应用系统和运行状况进行全面的收集、分析、评估是保障网络安全的重要手段。安全审计应当包括多方面、多层次,不是靠一套简单产品就能够全面覆盖,需要建立实时、集中、可视化审计,有效/及时的审查系统究竟是不是违背安全策略,并及时定位安全隐患。

| 亚信控股宣布获得中电信两省集成BSS合同 2009-07-29 |

| 亚信:3G只是一个站台 2009-07-27 |

| 亚信将升级桂浙移动运营支持系统 2009-07-21 |

| 亚信将为北京移动搭建全新计费系统支持预付业务 2009-06-24 |

| 亚信升级移动TD-BI系统 提升运营能力 2009-05-19 |